Frode su Windows, server dirottati per promuovere siti di gioco online

Promuovere artificialmente vari siti di gioco online: è lo scopo di GhostRedirector, un nuovo gruppo di minacce web che manipola Google e infetta i server Windows scoperto da Eset Research, azienda globale di sicurezza digitale, che protegge milioni di clienti e centinaia di migliaia di aziende in tutto il mondo.

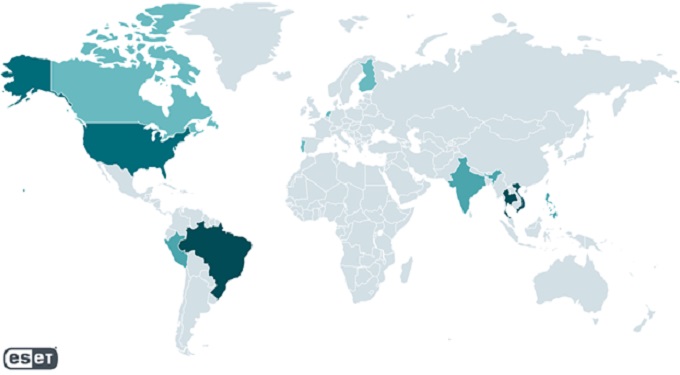

In un comunicato diramato da Eset si legge che “nel giugno 2025, questo gruppo di minacce ha compromesso almeno 65 server Windows, principalmente in Brasile, Thailandia, Vietnam e Stati Uniti. Altre vittime si trovavano in Canada, Finlandia, India, Paesi Bassi, Filippine e Singapore. GhostRedirector utilizzava due strumenti personalizzati precedentemente non documentati: una backdoor C++ passiva che Eset ha chiamato Rungan e un modulo Internet Information Services (IIS) dannoso che ha chiamato Gamshen. GhostRedirector è molto probabilmente un gruppo di minacce allineato alla Cina. Mentre Rungan è in grado di eseguire comandi su un server compromesso, lo scopo di Gamshen è quello di fornire una frode Seo come servizio per manipolare i risultati del motore di ricerca di Google, migliorando il posizionamento di un sito web target configurato. Il suo scopo è promuovere artificialmente vari siti web di gioco d'azzardo”.

Fernando Tavella, ricercatore Eset che ha effettuato la scoperta, spiega: "Sebbene Gamshen modifichi la risposta solo quando la richiesta proviene da Googlebot, ovvero non fornisca contenuti dannosi né influenzi in altro modo i visitatori abituali dei siti web, la partecipazione al sistema di frode Seo può danneggiare la reputazione del sito web host compromesso, associandolo a tecniche Seo poco affidabili e ai siti web 'boost'.

Oltre a Rungan e Gamshen, GhostRedirector utilizza anche una serie di altri strumenti personalizzati, oltre agli exploit pubblicamente noti EfsPotato e BadPotato, per creare un utente privilegiato sul server che può essere utilizzato per scaricare ed eseguire altri componenti dannosi con privilegi più elevati. In alternativa, può essere utilizzato come fallback nel caso in cui la backdoor Rungan o altri strumenti dannosi vengano rimossi dal server compromesso".

Sebbene le vittime si trovino in diverse aree geografiche, la maggior parte dei server compromessi situati negli Stati Uniti sembra essere stata affittata ad aziende con sede in Brasile, Thailandia e Vietnam, dove si trova effettivamente la maggior parte degli altri server compromessi. Pertanto, Eset Research ritiene che GhostRedirector fosse maggiormente interessato a colpire vittime in America Latina e nel Sud-est asiatico. GhostRedirector non ha mostrato interesse per un settore o una verticale in particolare; Eset ha invece identificato vittime in diversi settori, tra cui istruzione, sanità, assicurazioni, trasporti, tecnologia e commercio al dettaglio.

"GhostRedirector dimostra inoltre persistenza e resilienza operativa implementando più strumenti di accesso remoto sul server compromesso, oltre a creare account utente non autorizzati, il tutto nel tentativo di mantenere l'accesso a lungo termine all'infrastruttura compromessa", afferma Tavella.

La telemetria di Eset ha rilevato attacchi di GhostRedirector tra dicembre 2024 e aprile 2025, e una scansione completa di Internet a partire da giugno 2025 ha identificato ulteriori vittime. Eset ha informato tutte le vittime identificate.